Die asymmetrische Verschlüsselung hat die Art und Weise revolutioniert, wie wir Daten schützen und kommunizieren. In einer digitalen Welt, in der Sicherheit von größter Bedeutung ist, bieten asymmetrische Verfahren eine effektive Lösung für die sicheren Übertragungen sensibler Informationen. Wir alle nutzen diese Technologie täglich ohne es vielleicht zu merken.

In diesem Artikel werden wir die Grundlagen und Funktionsweise der asymmetrischen Verschlüsselung erkunden. Dabei betrachten wir nicht nur die Theorie hinter den Algorithmen sondern auch praktische Anwendungen in unserem Alltag. Wie funktioniert dieser Prozess genau und warum ist er so wichtig für unsere digitale Sicherheit?

Bleiben Sie dran um mehr über dieses faszinierende Thema zu erfahren. Sind Sie bereit herauszufinden wie asymmetrische Verschlüsselung Ihr Online-Erlebnis sicherer macht?

Asymmetrische Verschlüsselung: Definition und Bedeutung

Asymmetrische Verschlüsselung ist ein zentraler Bestandteil der modernen Kryptographie und spielt eine entscheidende Rolle in der Sicherstellung von Datenschutz und Datensicherheit. Im Gegensatz zur symmetrischen Verschlüsselung, bei der beide Parteien denselben Schlüssel verwenden, basiert die asymmetrische Verschlüsselung auf einem Paar von Schlüsseln: einem öffentlichen und einem privaten Schlüssel. Diese Methode ermöglicht es, Informationen sicher zu verschlüsseln und gleichzeitig Authentizität sowie Integrität zu gewährleisten.

Funktionsweise der asymmetrischen Verschlüsselung

Die asymmetrische Verschlüsselung funktioniert auf Grundlage mathematischer Algorithmen, die komplizierte Berechnungen erfordern. Hierbei wird der öffentliche Schlüssel verwendet, um Daten zu verschlüsseln, während nur der private Schlüssel für die Entschlüsselung benötigt wird. Dies hat mehrere Vorteile:

- Sichere Kommunikation: Nur der Empfänger mit dem passenden privaten Schlüssel kann die gesendeten Daten entschlüsseln.

- Vertraulichkeit: Selbst wenn Dritte den öffentlichen Schlüssel kennen, können sie keine sensiblen Informationen ohne den privaten Schlüssel abrufen.

- Echtheitsprüfung: Durch digitale Signaturen kann nachgewiesen werden, dass eine Nachricht tatsächlich vom Absender stammt.

Bedeutung in der heutigen digitalen Welt

In einer zunehmend vernetzten Welt gewinnt die asymmetrische Verschlüsselung an Bedeutung. Sie findet Anwendung in verschiedenen Bereichen wie:

- E-Mail-Verschlüsselung: Dienste wie PGP (Pretty Good Privacy) nutzen diese Technik zur Sicherstellung vertraulicher Kommunikation.

- Sichere Webverbindungen: HTTPS-Protokolle setzen auf asymmetrische Verfahren für den sicheren Datenaustausch zwischen Browsern und Servern.

- Digitale Identitäten: Zertifikate ermöglichen es Nutzern und Geräten, sich gegenseitig zu authentifizieren.

Insgesamt stellt die asymmetrische Verschlüsselung eine fundamentale Technologie dar, die nicht nur unsere täglichen Online-Aktivitäten schützt, sondern auch das Vertrauen in digitale Systeme stärkt.

Die Schlüsselpaare in der asymmetrischen Verschlüsselung

spielen eine zentrale Rolle für die Sicherheit und Funktionalität dieses Verfahrens. Jedes Paar besteht aus einem öffentlichen und einem privaten Schlüssel, die mathematisch miteinander verknüpft sind. Der öffentliche Schlüssel kann von jedem verwendet werden, um Nachrichten zu verschlüsseln, während der private Schlüssel geheim gehalten wird und ausschließlich dem Empfänger gehört. Diese Trennung ermöglicht es uns, eine sichere Kommunikation aufzubauen.

Funktionsweise der Schlüsselpaare

Der öffentliche Schlüssel wird häufig über ein öffentliches Verzeichnis verteilt oder direkt an die Kommunikationspartner weitergegeben. Sobald jemand eine Nachricht senden möchte, nutzt er den öffentlichen Schlüssel des Empfängers zur Verschlüsselung. Nur der Empfänger ist in der Lage, diese Nachricht mit seinem privaten Schlüssel zu entschlüsseln. Dieser Mechanismus gewährleistet nicht nur die Vertraulichkeit der Informationen, sondern schützt auch vor unbefugtem Zugriff durch Dritte.

- Öffentlicher Schlüssel: Wird zur Verschlüsselung von Daten verwendet und kann frei verteilt werden.

- Privater Schlüssel: Muss geheim bleiben und dient zur Entschlüsselung sowie zur Erstellung digitaler Signaturen.

Bedeutung von Schlüssellängen

Die Sicherheit eines Schlüsselpaares hängt stark von der Länge des verwendeten Schlüssels ab. Längere Schlüssel bieten in der Regel einen höheren Schutz gegen brute-force-Angriffe. In der Praxis verwenden wir oft Standards wie RSA (Rivest-Shamir-Adleman) oder ECC (Elliptic Curve Cryptography), wobei RSA-Schlüssel üblicherweise mindestens 2048 Bits lang sind:

| Algorithmus | Minimale Schlüssellänge | Sicherheitsniveau |

|---|---|---|

| RSA | 2048 Bits | Hoch |

| ECC | 256 Bits | Äquivalent zu 3072 Bits bei RSA |

Durch das richtige Management dieser Schlüsselpaar-Kombinationen können wir sicherstellen, dass unsere Daten sowohl vertraulich als auch integer bleiben. Ein weiterer Vorteil ist die Möglichkeit, digitale Zertifikate auszustellen, welche dabei helfen können, Identitäten im digitalen Raum zu verifizieren.

Insgesamt verdeutlicht die Struktur und Verwendung von Schlüsselpaaren in der asymmetrischen Verschlüsselung ihre fundamentale Bedeutung für moderne Sicherheitssysteme und digitale Kommunikation.

Anwendungsbereiche der asymmetrischen Verschlüsselung

Die asymmetrische Verschlüsselung findet in verschiedenen Bereichen Anwendung, die sichere Kommunikation und Datensicherheit erfordern. Da sie eine robuste Methode zur Sicherstellung der Vertraulichkeit, Authentizität und Integrität von Informationen bietet, ist ihr Einsatz insbesondere in der digitalen Welt von großer Bedeutung. Wir nutzen diese Technik nicht nur im alltäglichen Online-Verkehr, sondern auch in speziellen Branchen wie dem Finanzsektor oder der Gesundheitsversorgung.

E-Mail-Verschlüsselung

Ein häufiges Anwendungsgebiet ist die Verschlüsselung von E-Mails. Hierbei wird der öffentliche Schlüssel des Empfängers verwendet, um sensible Nachrichten zu verschlüsseln. Nur der Empfänger kann die Nachricht mit seinem privaten Schlüssel entschlüsseln. Dies schützt vor unbefugtem Zugriff auf vertrauliche Informationen wie persönliche Daten oder geschäftliche Korrespondenz.

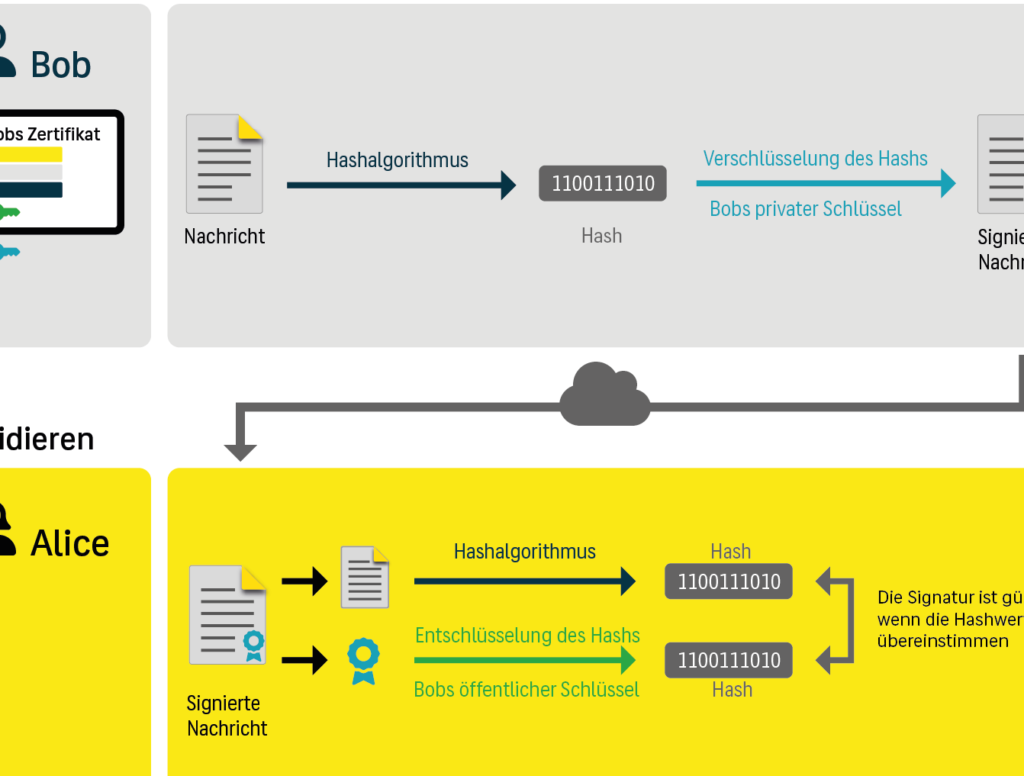

Digitale Signaturen

Ein weiteres wichtiges Einsatzfeld sind digitale Signaturen. Diese ermöglichen es uns, die Identität des Absenders zu verifizieren und sicherzustellen, dass eine Nachricht nicht manipuliert wurde. Indem wir unseren privaten Schlüssel verwenden, um eine digitale Signatur zu erstellen, können andere mit dem öffentlichen Schlüssel überprüfen, ob die Nachricht tatsächlich von uns stammt und unverändert geblieben ist.

Sichere Transaktionen

Im Bereich des Online-Bankings und bei E-Commerce-Plattformen spielt die asymmetrische Verschlüsselung ebenfalls eine zentrale Rolle. Hier wird sie eingesetzt, um Zahlungsinformationen während der Übertragung zu schützen und das Risiko von Betrug zu minimieren. Kunden können sich darauf verlassen, dass ihre finanziellen Transaktionen sicher sind.

| Anwendungsbereich | Beschreibung |

|---|---|

| E-Mail-Verschlüsselung | Schutz sensibler Informationen in der Kommunikation |

| Digitale Signaturen | Verifikation der Identität und Integrität von Nachrichten |

| Sichere Transaktionen | Schutz bei Online-Zahlungen in Finanz- und Handelsanwendungen |

Durch den gezielten Einsatz dieser Methoden innerhalb verschiedener Anwendungen zeigt sich die Vielseitigkeit und Wichtigkeit der asymmetrischen Verschlüsselung für unsere moderne Kommunikationslandschaft.

Vor- und Nachteile von asymmetrischer Verschlüsselung

Die asymmetrische Verschlüsselung bietet zahlreiche Vorteile, die sie zu einer bevorzugten Wahl für viele Anwendungen machen. Ein wesentlicher Vorteil ist die Erhöhung der Sicherheit. Da ein öffentliches und ein privates Schlüsselpaar verwendet wird, können vertrauliche Informationen sicher übertragen werden, ohne dass der private Schlüssel preisgegeben werden muss. Zudem ermöglicht sie die Implementierung von digitalen Signaturen, die Authentizität und Integrität von Daten garantieren.

Trotz dieser Stärken gibt es auch einige Nachteile, die bei der Verwendung der asymmetrischen Verschlüsselung berücksichtigt werden sollten. Dazu gehört beispielsweise die langsame Performance im Vergleich zur symmetrischen Verschlüsselung, da komplexere mathematische Operationen erforderlich sind. Außerdem kann das Management der Schlüsselpaare aufwändig sein, insbesondere wenn viele Benutzer beteiligt sind.

Vorteile

- Hohe Sicherheit: Durch den Einsatz von zwei verschiedenen Schlüsseln.

- Einfache Verteilung des öffentlichen Schlüssels: Dieser kann frei geteilt werden, ohne Kompromisse bei der Sicherheit einzugehen.

- Digitale Signaturen: Erlauben Verifikation und schützen vor Manipulation.

Nachteile

- Langsamere Verarbeitungsgeschwindigkeit: Im Vergleich zur symmetrischen Verschlüsselung aufgrund komplexerer Algorithmen.

- Komplexe Schlüsselverwaltung: Besonders in großen Organisationen kann dies eine Herausforderung darstellen.

- Abhängigkeit von vertrauenswürdigen Zertifizierungsstellen: Für den Austausch öffentlicher Schlüssel ist oft eine dritte Partei notwendig.

Insgesamt müssen wir sowohl die Vorzüge als auch die Herausforderungen berücksichtigen, um informierte Entscheidungen über den Einsatz der asymmetrischen Verschlüsselung in unseren digitalen Kommunikationsprozessen zu treffen.

Sicherheitsaspekte bei der Verwendung von Public-Key-Kryptographie

Die Verwendung von Public-Key-Kryptographie bringt nicht nur Vorteile, sondern auch spezifische Sicherheitsaspekte mit sich, die wir berücksichtigen müssen. Ein zentraler Punkt ist die Vertraulichkeit der Schlüssel. Während der öffentliche Schlüssel weit verbreitet werden kann, muss der private Schlüssel strikt geheim gehalten werden. Wenn dieser in falsche Hände gerät, können Angreifer auf vertrauliche Informationen zugreifen oder sogar digitale Signaturen fälschen.

Ein weiterer kritischer Aspekt ist die Authentizität des öffentlichen Schlüssels. Da der öffentliche Schlüssel ohne Einschränkungen verteilt wird, besteht das Risiko von Man-in-the-Middle-Angriffen. Hierbei könnte ein Angreifer einen gefälschten öffentlichen Schlüssel anstelle des legitimen Schlüssels bereitstellen und so den Datenverkehr abfangen oder manipulieren.

Herausforderungen bei der Schlüsselverwaltung

Die Verwaltung von Schlüsseln in der asymmetrischen Verschlüsselung kann komplex sein. Besonders in großen Organisationen müssen wir sicherstellen, dass:

- Schlüssel regelmäßig aktualisiert werden

- Zertifizierungsstellen (CAs) zuverlässig sind und ordnungsgemäß arbeiten

- Nutzer geschult werden im sicheren Umgang mit ihren privaten Schlüsseln

Eine unsachgemäße Verwaltung kann zu Sicherheitslücken führen und das Vertrauen in die gesamte Infrastruktur gefährden.

Vertrauen auf Zertifikate

Um diese Risiken zu minimieren, verlassen wir uns oft auf vertrauenswürdige Zertifizierungsstellen zur Validierung öffentlicher Schlüssel. Diese Stellen sind dafür verantwortlich, Identitäten zu überprüfen und digitale Zertifikate auszustellen. Es ist jedoch wichtig zu beachten, dass auch CAs anfällig für Angriffe sein können; daher müssen sie höchste Sicherheitsstandards einhalten.

Insgesamt erfordert die Implementierung von Public-Key-Kryptographie ein ausgewogenes Verhältnis zwischen Sicherheit und Benutzerfreundlichkeit. Wir sollten immer wachsam bleiben und unsere Systeme regelmäßig überprüfen, um potenzielle Schwachstellen frühzeitig zu erkennen und geeignete Maßnahmen zu ergreifen.